Auf der GPN6 wird es mal wieder ein Keysigning-Event geben.

Vorbereitung

Mangels Vorlaufzeit machen wir das ganze mehr Ad-Hoc-Mäßig:

- Jeder Teilnehmer trägt sich hier in die Liste ein, und sorgt dafür, dass sein Key auf einem öffentlichen Server hochgeladen ist.

- Kurz vor Beginn der GPN gibts dann komfortabel einen Keyring mit allen Keys zum runterladen.

- Jeder Teilnehmer (sollte) zur GPN mitbringen

- Perso oder Pass

- Ausreichend kleine Zettel mit seinem Name und dem Fingerprint seines Keys

Ablauf auf der GPN

- Wer keine Fingerprint (Zettel) mehr hat, meldet sich bei nomeata, der Druckt einem welche aus. Dann unbedingt Fingerprint überprüfen!

- Auf eurem Namesschild werden die Teilnehmer als Signier-Willig markiert (der Schlüssel in der Ecke, einfach Ankreuzen)

- Während der gesamten GPN können sich zwei Signier-Willige, wenn sie sich über den Weg laufen, kurz die Persos und einen Fingerprint-Zettel austauschen

- Bei Bedarf gibts vielleicht auch eine richtige Key-Signing-Party, damit sich die Keysigner auch häufiger über den Weg laufen

Hinterher

- Jeder Teilnehmer und jede Teilnehmerin geht die Zettel durch, deren Daten er überprüft hat und vergleicht die Fingerprints mit den auf seinem Rechner und signiert die zugehörigen Keys (und nur die), und läd sie auf einen Keyserver hoch.

CaCert

Außerdem wird bios versuchen, einen Stapel Cacert Zettel mitzunehmen, dann können wir das alles auf einmal machen :)

Teilnehmer

keyid nick 0x0043dfb3 bios 0x4743206C nomeata 0x273E69D6 sur5r 0x65B790C2 sECuRE 0x1515F148 abyte 0x3349349A lay 0xC47C104D Bob

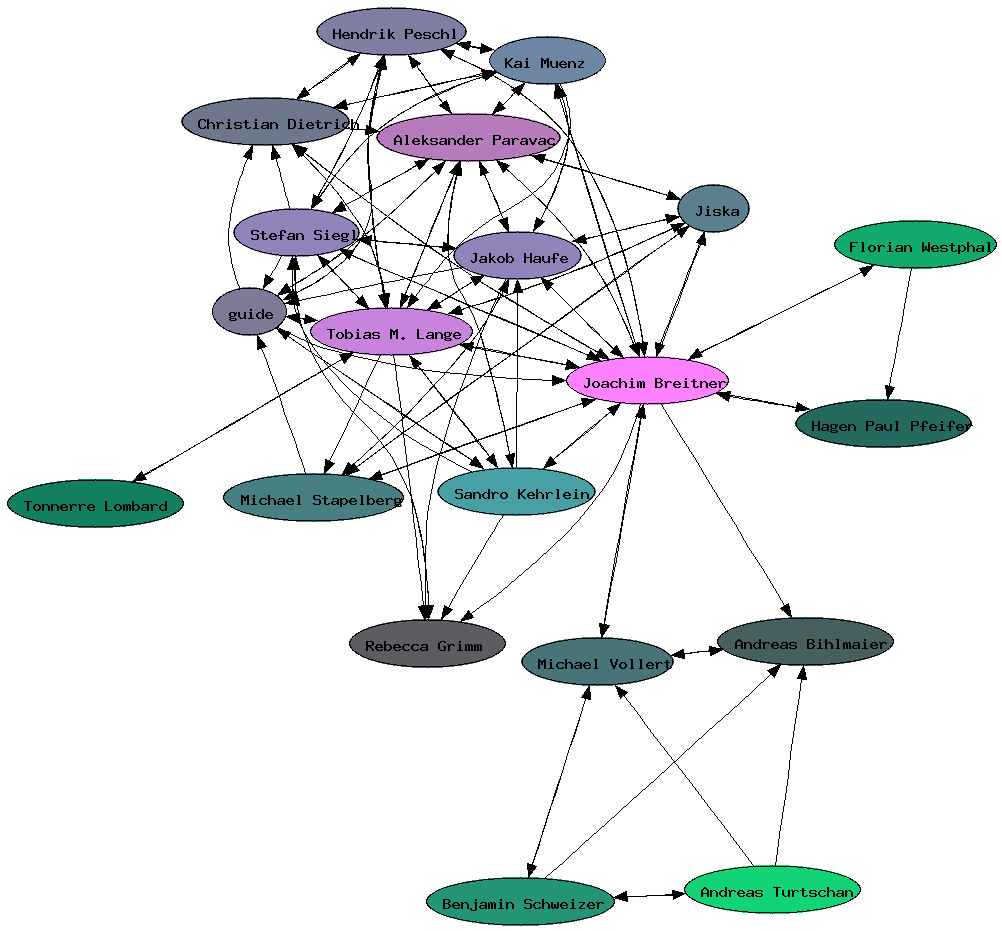

Web-Of-Trust

Das aktuelle direkte Web-Of-Trust der Teilnehmer:

Generiert mit

gpg --list-sigs 0x0043dfb3 0x4743206C 0x273E69D6 0x65B790C2 \

0x1515F148 0x3349349A 0xC47C104D 0x37CFAE78 \

0x7199E003 0xC46C7FF9 0x93E2AF93 0xC106C1A4 \

0xA7FD39D6 0x8142ADFA|

sig2dot -a |\

neato -Tpng -o gpn6-trustweb.png